北京时间2022年10月11日21:11:11,CertiK Skynet天网检测到项目Temple DAO遭到黑客攻击,损失约230万美元。攻击发生的主要原因是migrateStake函数没有检查输入的oldStaking参数。

攻击步骤

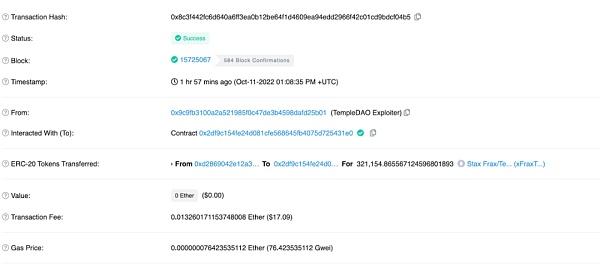

① 攻击者(0x2df9...)调用migrateStake()函数,传入的oldStaking参数为0x9bdb...,这导致被攻击的合约将里面的LP代币转移到了攻击者的合约中。

Aave 社区发起在 Immunefi 推出漏洞赏金计划的提案:金色财经报道,Aave 社区发起在 Immunefi 推出漏洞赏金计划的提案,智能合约方面的漏洞赏金最高为 100 万美元,最低为 1000 美元,将以 GHO 的形式支付。[2023/4/4 13:42:56]

报告:Wyvern协议中发现了新的内存覆盖漏洞:9月8人消息,据BlockSec发布报告称,在Wyvern的最新执行中发现一个内存覆盖漏洞,属于OpenSea之前使用的Wyvern去中心化交换协议,此漏洞可能导致任意存储写入。[2022/9/8 13:17:17]

② 攻击者提取了Stax Frax/Temple LP代币,并将FRAX和TEMPLE代币USDC最终兑换为WETH。

动态 | 硬件钱包 Trezor 被曝仅用 5 分钟即可提取出密钥种子 该漏洞无法通过补丁修复:Ledger 硬件钱包的安全研究团队 Ledger Donjon 发布报告称,攻击者可以从部分其他品牌硬件钱包中提取出密钥种子,仅需 5 分钟和 100 美元的设备即可实现对这些钱包的攻击,且该漏洞无法通过补丁修复。Ledger Donjon 称,该漏洞影响的设备包含 Trezor One、Trezor T、Keepkey 和其他类似的 Trezor 设备。由于这个漏洞无法通过补丁修复,Ledger Donjon 的报告不会披露该漏洞的技术细节。Ledger Donjon 称,去年 12 月就已经将这个攻击方式披露给 Trezor 安全团队,Trezor 团队也表示在产品设计之初就已知晓。Ledger Donjon 团队建议使用这些设备的用户使用 37 位随机密码以提升安全性。[2019/7/10]

漏洞分析

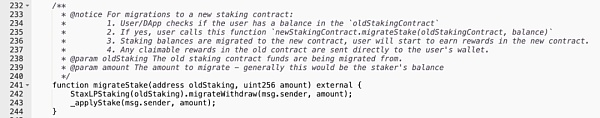

导致Temple DAO漏洞的原因是StaxLPStaking合约中的migrateStake函数没有检查输入的oldStaking参数。

因此,攻击者可以伪造oldStaking合约,任意增加余额。

资金去向

以太坊上的321,154.87 Stax Frax/Temple LP代币后来被交易为1,830.12 WETH(约230万美元)。

写在最后

自6月初该合约被部署以来,导致此次事件发生的漏洞已经存在了数月。这是一种智能合约逻辑错误,也应该在审计中被发现。

攻击发生后,CertiK的推特预警账号以及官方预警系统已于第一时间发布了消息。同时,CertiK也会在未来持续于官方公众号发布与项目预警(攻击、欺诈、跑路等)相关的信息。

CertiK中文社区

企业专栏

阅读更多

宁哥的web3笔记

金色财经 庞邺

DoraFactory

金色财经Maxwell

新浪VR-

Foresight News

Footprint

元宇宙之道

Beosin

SmartDeerCareer

郑重声明: 本文版权归原作者所有, 转载文章仅为传播更多信息之目的, 如作者信息标记有误, 请第一时间联系我们修改或删除, 多谢。